Anfang März verlor die berüchtigte Ransomware-Bande "Conti" ihre wichtigsten Werkzeuge. Nachdem sich die Digital-Erpresser zu Beginn der russischen Invasion der Ukraine auf die Seite der Angreifer gestellt hatten, räumte ein unbekannter IT-Experte deren Schatzkammer leer. Chats, Zugänge zu Servern, Listen von künftigen Zielen und sogar Adressen von Bitcoin-Wallets gelangten an die Öffentlichkeit. Zuletzt wurde das wichtigste Werkzeug der prorussischen Gruppe ins Netz gestellt – der Quellcode des aktuellsten Erpressungstrojaners, der das Hauptgeschäft von "Conti" ausmacht.

Mit dieser Software verschlüsseln die Hacker die Daten und Systeme ihrer Opfer und fordern im Anschluss die Zahlung hoher Summen, um den Angriff rückgängig zu machen. In den USA führte das in der Vergangenheit bereits zu handlungsunfähigen Kliniken, in Irland verlor das Gesundheitsministerium tagelang die Kontrolle über ihre IT-Infrastruktur.

Mit eigenen Waffen geschlagen

Die Veröffentlichung des Quellcodes half nicht nur Ermittlungsbehörden dabei, Angriffe der Gruppe auf wehrlose Opfer weltweit besser zu verstehen und bei der Behebung der verursachten Schäden zu helfen, sondern wird nun auch jenen zum Verhängnis, auf deren Seite sich "Conti" gestellt hatte. Denn wie Bleeping Computer berichtet, setzt das sogenannte "Network Battalion 65" (NB65) eine abgewandelte Form der "Conti"-Ransomware erstmals gegen russische Unternehmen ein.

Zu den ersten Opfern zählten der russische Logistiker "Continent Express", der Pipeline-Betreiber "Ssk Gazregion OOO" und das Staatsunternehmen "Mosexpertiza". Die Absichten hinter den Angriffen sind nicht immer identisch. Mal teilte man den Opfern lediglich mit, dass der Angriff stattgefunden hat und die Daten bis zum Rückzug der russischen Truppen verloren sind, mal bot man die Freigabe der verschlüsselten Beute gegen Zahlungen in unbekannter Höhe an.

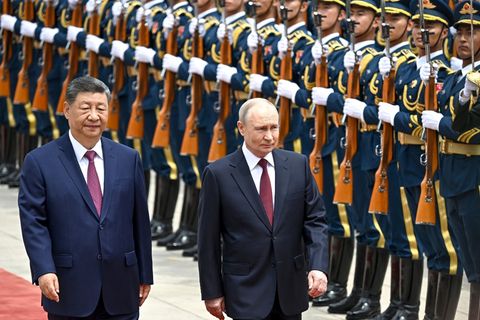

Einheitlich ist hingegen der Hinweis zu finden, dass es sich um ursprünglich russische Erpresserviren handelt. Ebenso ist den Schreiben deutliche Kritik an der russischen Regierung und ihrem Präsidenten Putin zu entnehmen. Im jüngsten Schreiben an "Continent Express"-CEO Stanislaw Kostjaschkin nimmt "NB65" direkten Bezug auf die Massaker in Butscha und teilt mit: "Zivile Unternehmen stehen jetzt im Fokus. Die russische Bevölkerung, so sehr sie auch von russischer Propaganda beeinflusst wird, zeigt eine alarmierende Unterstützung solch nutzloser Gewalt und Zerstörung. Solange die militärische Aggression in der Ukraine nicht endet, werden wir jedes Netzwerk überfallen, das wir finden."

Angriffe gelten ausschließlich Russland

In einer Nachricht bei Twitter verrät "NB65", dass man plane, etwaige Lösegelder an Hilfsorganisationen zu spenden. Auf die genaue Höhe der Forderungen ging die Gruppe auch dort nicht ein. Ihre Motivation schildern die Hacker gegenüber Bleeping Computer: "Nach Butscha haben wir uns dafür entschieden, bestimmte Unternehmen ins Visier zu nehmen, die sich zwar in zivilem Besitz befinden, aber dennoch Auswirkungen auf die Fähigkeit Russlands haben, normal zu operieren. Die Unterstützung der russischen Bevölkerung für Putins Kriegsverbrechen ist überwältigend. Wir haben das von Anfang an klargestellt. Wir unterstützen die Ukraine."

Unternehmen außerhalb Russlands haben durch den neuen Erpresservirus wohl nichts zu befürchten. So heißt es weiter: "Wir werden keine Ziele außerhalb von Russland angreifen. Gruppen wie "Conti" und "Sandworm" sowie andere russische Bedrohungen haben den Westen seit Jahren mit Ransomware und Angriffen auf die Lieferkette heimgesucht. Wir dachten, es sei an der Zeit, den Spieß umzudrehen."

Für russische Unternehmen ist der Einsatz von Ransomware gegen die eigenen Systeme in der Tat ungewohnt. Denn da die meisten Hacker-Gruppen, die Erpresserviren einsetzen, mutmaßlich aus Russland stammen, kam es nie zu größeren Angriffen auf Firmen und Konzerne im eigenen Land. Experten weisen seit Jahren darauf hin, dass dies womöglich ein Resultat aus Abmachungen mit der russischen Regierung sei, Landsleute nicht zu behelligen.

Auf eine solche Absprache weist auch der Umstand hin, dass es in der Vergangenheit nur zu wenigen Festnahmen russischer Personen kam, die mit einer Beteiligung an der Arbeit einer solchen Gruppe in Verbindung gebracht wurden. Eine bedeutende Ausnahme stellt die Festnahme mutmaßlicher Mitglieder der Hacker-Gruppe "REvil" dar, deren Zerschlagung auf Ersuchen der USA Mitte Januar 2022 in Russland erfolgte.

Experten wie Dmitri Alperowitsch vermuteten damals, dass sich dahinter eine politische Nachricht des Kremls verbarg. So habe Putin demonstrieren wollen, dass man Angriffe und Hacks von Ransomware-Banden durchaus stoppen könne, sollte der Westen es sich verdient haben.

Quelle: Bleeping Computer, Twitter, TRTWorld