Wenn man heutzutage von Industrie-Spionage und Sabotage von Unternehmen liest, dreht es sich meistens um Cyberangriffe. Eine Gruppe von russischen Hackern scheint nun aber zusätzlich wieder auf klassische Spionagearbeit zu setzen. Sie bot einem Angestellten eine Million Dollar für einen Zugang zu den Servern. Doch der von Elon Musk bestätigte Angriff auf Tesla scheint kein Einzelfall zu sein, wie die FBI-Ermittlung nun zeigt.

Als am Dienstag die erste Strafanzeige auftauchte, war es noch gar nicht klar, um welches Unternehmen es genau ging. Der russische Staatsbürger Egor K. sei wiederholt in die USA gereist, um sich mit einem Mitarbeiter eines großen Unternehmens in Nevada zu treffen und ihn zur Beihilfe für einen Cyberangriff zu überreden, heißt es in der Anzeige des FBI.

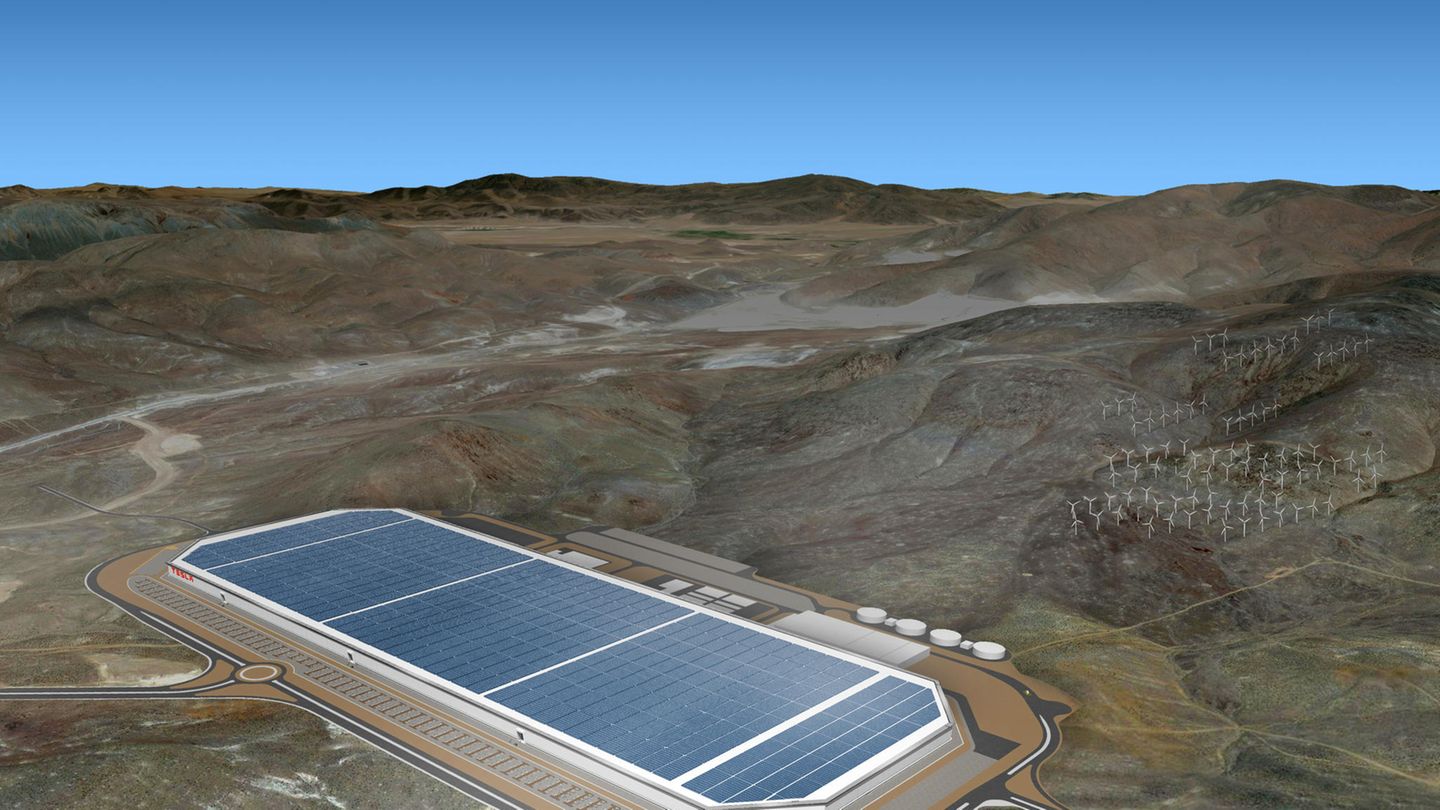

Schnell machten Spekulationen die Runde, es könnte sich um Tesla drehen. Der Autobauer betreibt in dem Bundesstaat seine sogenannte Gigafactory, in der Elektromotoren und die gigantischen Akkus gefertigt werden. Dann kam gestern die Bestätigung vom Chef persönlich: "Danke, das war ein schwerer Angriff", schrieb Elon Musk bei Twitter zu einem Artikel, der Telsa als möglichen Betroffenen nannte - und bestätigte so die These.

Überwachte Verhandlung

Zum Glück für Musk und sein Unternehmen ging der Mitarbeiter auf das Angebot nicht ein. Statt das Geld zu nehmen, meldete er die Anbahnungsversuche seinem Arbeitgeber und der US-Bundespolizei FBI. Bei Treffen mit Egor K. wurde der nur "CHS1" (Confidential Human Source, der FBI-Name für V-Männer, Anmerkung der Redaktion) genannte Mitarbeiter verwanzt, Agenten beobachteten alles. Die Protokolle der Gespräche lieferten dem FBI nicht nur Beweise für die Spionage-Versuche, sondern auch spannende Einblicke in das Vorgehen der Hacker.

So gab sich K. gegenüber seinem Ziel sehr offen. Bei mehreren Essen, bei denen auch kräftig Alkohol floss, erklärte er CHS1, dass er von einer "Gruppe" beauftragt worden sei und gestand sogar, 500.000 Dollar für seine Dienste zu erhalten. Diese Gruppe sei sehr aktiv, sei bei anderen US-Firmen auf dieselbe Art vorgegangen, versuchte er seinem Opfer die Tat schmackhaft zu machen. Ziel der Hacker sei demnach, mit Hilfe des Insiders Zugang zu den Servern der Zielfirma zu bekommen. Als Tarnmaßnahme sollte es zeitgleich eine Attacke über das Netz geben. Die sollte geplant scheitern: Die Administratoren sollten diese Attacke abwehren und sich so sicher fühlen, so der Kontaktmann.

Die Maßnahme sollte zugleich die wahre Ursache verschleiern, nämlich die Tätigkeit des Maulwurfs. Sollte die Spionage irgendwann auffliegen, würde der externe Angriff als Ursache gesehen, versicherte der Anwerber. Die Masche werde demnach seit über drei Jahren genutzt. Auch die anderen Kollaborateure seien gut bezahlt worden, aber noch nie aufgeflogen, versuchte er die Sorgen des Mitarbeiters laut den Protokollen zu nehmen. Die anderen angeworbenen Spitzel würden alle noch für die betroffenen Firmen arbeiten.

Es geht ums Geld

Wie wichtig den Angreifern die Aktion war, zeigen die erfolgreichen Verhandlungen der Zielperson. Der Spitzel in spe bekundete Interesse, forderte aber eine Verdoppelung des zunächst angebotenen Schmiergelds von 500.000 Dollar. K. gab sich sicher, das einrichten zu können, er müsse aber erst Rücksprache halten. Auch eine Vorabzahlung von 50.000 Dollar in bar sagte er zu. Das Geld müsste er aber erst besorgen, heißt es im Protokoll. Die finale Zahlung sollte bar oder in Bitcoin erfolgen.

Das Geld würde die Gruppe wieder hereinholen, erklärte K. in erstaunlicher Offenheit. Dem Bericht zufolge weihte er seinen potenziellen Spitzel weitreichend in die Details der anderen Deals ein. Die Gruppe zahlte demnach etwa 250.000 Dollar für die speziell auf die Firma zugeschnittene Malware, es gehe um klassische Erpressung. In anderen Coups hätten sie vier bis sieben Millionen Dollar erzielt, berichtete er. Die meisten Opfer würden das Lösegeld etwas herunterhandeln, etwa nur vier der sechs geforderten Millionen zahlen. Nur eine habe bisher den vollen Satz gezahlt. Die von CHD verlangte eine Million Dollar habe bisher noch keiner der Insider bekommen.

Die Episode dürfte nun in vielen Firmen für Verunsicherung sorgen. Die meisten Abwehrmaßnahmen von IT-Systemen sind auf Angriffe von außen ausgerichtet, die Spitzelei von innen ist viel schwerer zu verhindern. Zudem ist es fragwürdig, ob eine Hackergruppe für einen reinen Erpressungsversuch das große Risiko eines persönlichen Kontaktes eingehen würde, zeigte der ehemalige Hacker Marcus Hutchins auf: "Einer der großen Vorteile von Cyberkriminalität ist, dass man das unnötige Risiko eines persönlichen Treffens vermeiden kann", schrieb er bei Twitter. "Extra in den Bereich der US-Gerichtsbarkeit einzureisen, um manuell Malware in einem Firmennetzwerk zu installieren, ist völlig wahnsinnig."