Der Emotet-Trojaner sorgte im vergangenen Jahr für Aufsehen, als er reihenweise Rechner in deutschen Behörden lahmlegte. So richtete sich im September eine Attacke gegen das Berliner Kammergericht, unter deren Folgen die Mitarbeiter auch neun Monate später noch leiden. Im Dezember 2019 wurden massenhaft Spam-Nachrichten verschickt, die sich als Post von Bundesbehörden tarnten - im Anhang lauerte jedoch Emotet.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) bezeichnete den Schädling damals als die "weltweit gefährlichste Schadsoftware", da er ständig weiterverbessert wird und immer ausgefeiltere Methoden entwickelt, seine Opfer zu täuschen (wie Emotet funktioniert und wie Rechner in gefährliche Spam-Schleudern verwandelt werden, können Sie hier nachlesen).

Emotet kehrt mit neuen Tricks zurück

Zuletzt wurde es jedoch auffällig ruhig um die Schadsoftware, das letzte "Lebenssignal" wurde am 7. Februar empfangen. Seitdem wurden in seinem Namen keine Spam-Mails mehr verschickt. Nun hat sich Emotet nach mehrmonatiger Abstinenz wieder zurückgemeldet, darauf deuten Analysen von Bleeping Computer und dem Sicherheitsforscher James Quinn hin. Auch Unternehmen wie Malwarebytes und Microsoft berichten von einem Comeback des Emotet-Botnetzes.

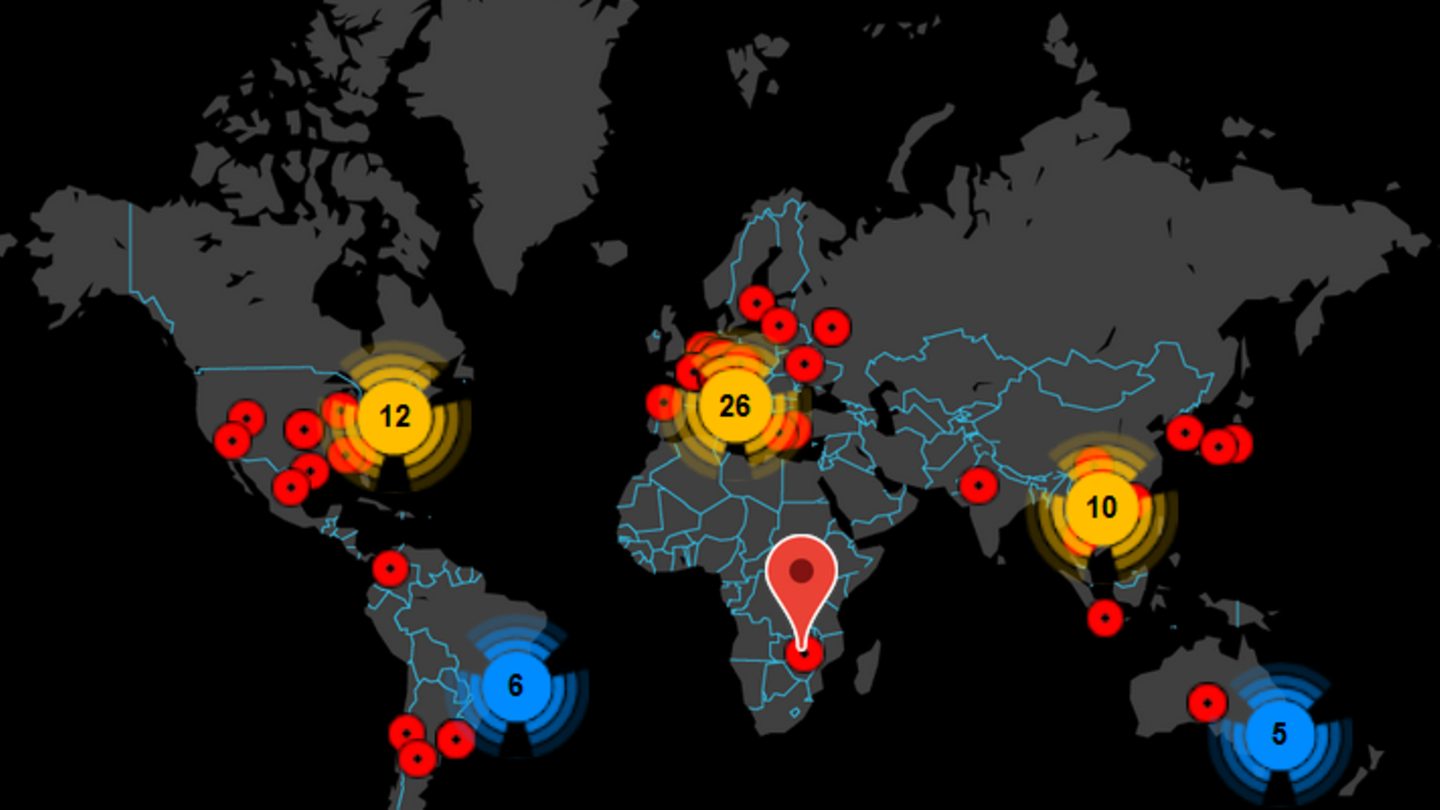

Derzeit würden weltweit riesige Mengen am Spam verschickt, erklärt der Experte Joseph Roosen. In den E-Mail-Anhängen befinden sich manipulierte Word- oder Excel-Dokumente. Damit die Nutzer die Anhänge öffnen, setzen die Betreiber auf eine neue Masche: Die angehängten Word-Dokumente verwenden eine neue Vorlage, die dem Benutzer mitteilt, dass sie nicht ordnungsgemäß geöffnet werden kann, da sie angeblich unter Apples iPhone-Betriebssystem iOS erstellt wurde. Klickt man die Fehlermeldung an, öffnet man dem Trojaner Tür und Tor. Diese neue Dokumentvorlage wurde bislang noch nie verwendet.

Die aktuelle Kampagne richtet sich in erster Linie an Empfänger in den USA und Großbritannien. Dem Techportal "Ars Technica" zufolge wurden allein in den USA an einem Tag 250.000 Spam-Mails verschickt. Doch vermutlich dürften deutsche Nutzer über kurz oder lang auch ins Visier der Cyberkriminellen geraten.

Gefährlich wird es nach der Infektion

Ist Emotet einmal auf dem Computer, wird eine ganze Kaskade in Gang gebracht. In der Regel wird der Rechner selbst zur Spam-Schleuder und verbreitet die gefährlichen Dokumente an eigene Kontakte. Der Wurm verbreitet sich aber auch über das Netzwerk. Wirklich gefährlich wird die Schadsoftware, wenn sie "Allianzen mit anderen Malware-Banden und insbesondere mit Akteuren eingeht, die daran interessiert sind, Lösegeld einzukassieren", schreiben die Experten von "Malwarebytes".

In vielen Fällen werden weitere Trojaner wie etwa Trickbot installiert, die dann still und leise im Hintergrund das Online-Banking scannen. In anderen Fällen werden die Festplatten der Rechner verschlüsselt und Lösegeld verlangt. Im schlimmsten Fall können dann nicht einmal Datensicherungen helfen, weil einige Varianten auch verbundene Backup-Festplatten attackieren. Einigen Berichten zufolge scheinen bei der Höhe des Lösegelds sogar die Kontostände der Nutzer bedacht zu werden - das zeigt, wie fortgeschritten die Software ist.

Es ist nicht das erste Mal, dass das Emotet-Botnetzwerk ein Comeback erlebt. Bereits von Mai bis Juni 2019 war es inaktiv, nur um dann noch gefährlicher zurückzukehren.

Quellen: Malwarebytes, Peter Kruse, Bleeping Computer, Ars Technica

Lesen Sie auch: