Bevor die Ermittler den Täter ausfindig machen können, vergehen Monate oder auch Jahre. In der Hand habe sie nichts weiter als ein kurzes Video aus dem Internet. Immer wieder müssen sie die selbe Sequenz im Missbrauchsvideo ansehen. Irgendwo in der Aufnahme können Details verborgen sein, die den Täter enttarnen könnten.

Denn die sind in den Videos nie zu sehen. Doch ihre Stimme oder Möbel im Hintergrund können den Ermittlern Hinweise darauf geben, wo sich zumindest der Tatort befand. Die Gesichter der Kinder sind dagegen immer sichtbar. In wenigen Fällen sind aber die Aufnahmen aktuell. Der Missbrauch kann Jahre zurückliegen. Für die Fahnder ist es ein Wettlauf gegen gut organisierte Kinderpornoringe: Sie wollen Täter und Opfer orten. So schnell wie möglich.

111.000 Mitglieder hatten Konten bei der Plattform

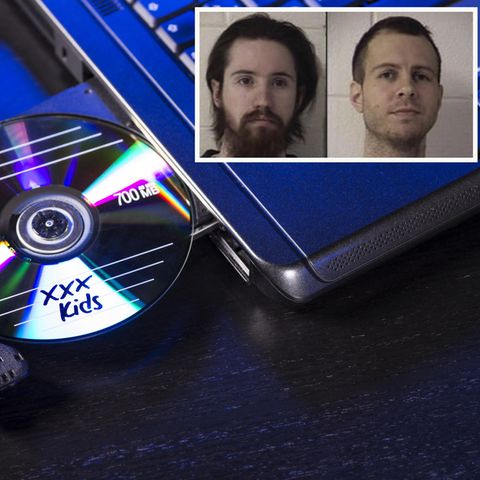

Selten gelingt Fahndern des Bundeskriminalamtes ein solcher Schlag gegen Pädophile wie im Juni 2017. Damals ließen sie "Elysium" hochgehen: einen von Deutschland aus betriebenen Kinderpornografie-Ring im Darknet, bei dem sich mindestens 111.000 Mitglieder unter Tarnnamen seit Ende 2015 registriert hatten. Väter, die ihre eigenen Kinder missbrauchten. Väter, die Filme und Bilder davon hochluden. Väter, die ihre Kinder auch anderen Männern für Vergewaltigungen anboten. Und jede Menge Pornokonsumenten, die sich an den Taten der anderen, am Leiden der Jungen und Mädchen ergötzten.

In dieser Form soll die Plattform eine der größten ihrer Art im Darknet gewesen sein. Mindestens 29 Opfer wurden identifiziert und aus ihren Martyrien befreit, 14 Verdächtige, ein Großteil von ihnen Väter, festgenommen. Die vier mutmaßlichen Administratoren stehen seit Donnerstag in Limburg vor Gericht. Der Anklage zufolge soll ein 58-Jähriger aus dem Kreis Tübingen die Software für die Server geschrieben haben. Sein jüngerer Komplize aus Limburg hatte Computer in seinem Unternehmen zur Verfügung gestellt. Die anderen sollen den Chat betreut haben.

Die Staatsanwaltschaft wirft ihnen unter anderem die Verbreitung kinderpornografischer Schriften vor, teils auch Kindesmissbrauch. "Das ist die Königsdisziplin", erklärte ein Referatsleiter des BKA vor einigen Wochen im stern, mit seinen Kollegen klärt er schwere Sexualdelikte auf. "Kinder zu retten, weitere und auch andauernde Missbräuche zu verhindern, die Täter festzusetzen und sie mit ihren Taten zu konfrontieren.“

Die Kollegen aus dem USA halfen

Doch bevor es soweit kam, mussten die Fahnder Bilder und Daten durchforsten – mehrere Gigabyte sammelten sich auf ihren Rechnern in Wiesbaden. Bilder und Aufnahmen zu denen selbst benachbarte Abteilungen keinen Zugang hatten. "In den Bildern und Filmen geht es oft auch darum, dass die Konsumenten dem Opfer in die Augen schauen können. Den Eindruck zu erwecken, das Kind mache freiwillig und gern mit", erklärt der Referatsleiter. "Bis ein Kind dahin kommt, sich dem zu fügen, hat es viel durchgemacht."

Die Arbeit der Kriminalkommissare gleicht einer Sisyphos-Arbeit. Jedes noch so kleines Detail könnte den entscheidenden Hinweis geben. Die Fahnder konnten Elysium auch deswegen knacken, weil sie Hilfe aus dem Ausland bekamen. Die Täter bleiben im Darknet völlig unerkannt: Selbst Ihre IP-Adresse bleibt verborgen.

Die Fahnder infiltrierten den Server

Neues verdächtiges Material stellen vor allem US-Behörden ihren Kollegen in Deutschland zu Verfügung. In den USA sind die Unternehmen wie Facebook, Google oder Dropbox dazu verpflichtet, hochgeladene Bilder mit den Missbrauchsdarstellungen in den Datenbanken der Behörden abgleichen zu lassen. Sollte die Software Ähnlichkeiten entdecken, schlägt sie Alarm. Das BKA in Wiesbaden wird das Bildmaterial zugespielt. Nach Recherchen der "Süddeutschen Zeitung" seien so im Jahr 2017 beim BKA 35.000 Hinweise eingegangen.

Den Fahndern gelang im März 2017 der entscheidende Coup. Sie konnten den Server, auf dem "Elysium" gehostet war, in Limburg orten. Eine Sicherheitslücke in der Programmierung hatte den Administrator verraten. Wie die "Süddeutsche Zeitung" berichtet, soll die gelagerte Datenmenge mehrere Terrabyte betragen haben. Im Zuge der weiteren Ermittlungen konnten sie noch drei weitere Betreiber überführen. Sollte das Gericht einen Schuldspruch fällen, droht ihnen zehn Jahre Gefängnis mit anschließender Sicherheitsverwahrung.