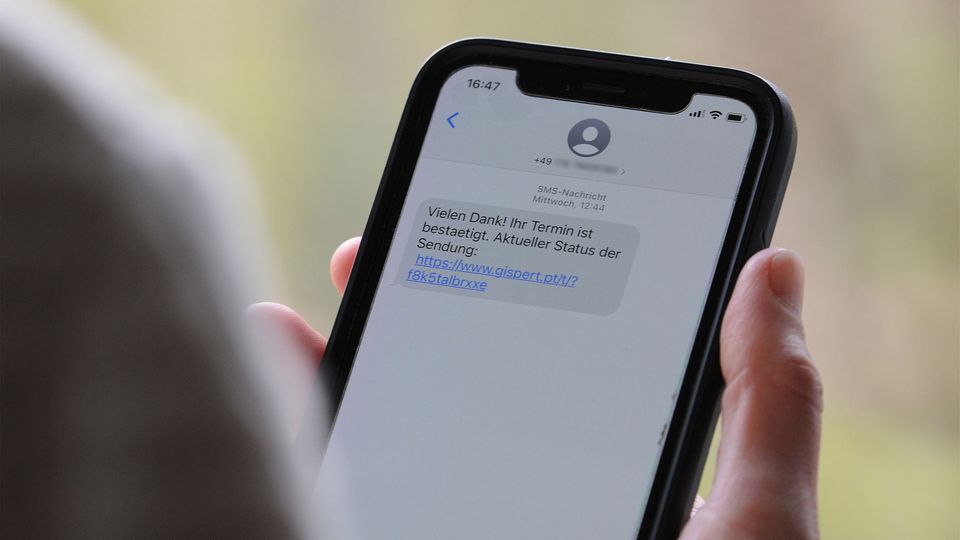

Den Standort überwachen, SMS mitlesen oder Bankdaten stehlen: Auch auf Smartphones kämpfen die Nutzer immer öfter mit Schadsoftware, die es auf ihre sensiblen Daten abgesehen hat. Nun wurde mit PhoneSpy ein neuer Trojaner entdeckt, der so datenhungrig und mächtig ist, dass er die Besitzer der befallenen Android-Smartphones gegenüber den Hackern nahezu komplett blank ziehen lässt.

Entdeckt wurde die Kampagne von den Experten von Zimperium. Durch Zufall sei man bei Routineuntersuchungen auf den neuen Schädling gestoßen, erklärt das Unternehmen in einem Blogpost. Erst bei der Untersuchung habe man bemerkt, dass das Programm quasi sämtliche Daten abzugreifen versucht, die zu bekommen seien – inklusive Livestreams von Mikro oder Kamera.

Spitzel auf dem Homescreen

Dabei agiert die App nicht mal im Hintergrund. "PhoneSpy versteckt sich direkt vor unseren Augen", erklärt der Post. Statt sich heimlich über Hintertüren aufs Smartphone zu schmuggeln, tarne sich PhoneSpy als völlig normale App, etwa zum Yoga-Training oder dem Livestreamen von TV-Sendern. "In Wirklichkeit stiehlt die App aber Daten, Nachrichten, Fotos und übernimmt aus der Ferne die Kontrolle über das Smartphone."

Einmal auf dem Gerät installiert, versucht die App vom Nutzer jede Menge Berechtigungen zu bekommen, etwa den Zugriff auf die Kamera und den Datenspeicher. Weil solche Anfragen auch von legitimen Apps abgefragt werden, dürfte sie damit häufig Erfolg haben. Die Liste der tatsächlichen Möglichkeiten der App ist lang. PhoneSpy kann unter anderem:

- SMS lesen und auf Befehl der Hintermänner schreiben, ohne dass der Nutzer etwas mitbekommt

- Bilder, Daten und Dokumente abgreifen

- Den Standort über GPS überwachen

- Telefonate überwachen

- Die Kameras und Mikrofone übernehmen und sowohl einzelne Aufnahmen als auch Livestreams übertragen

- Die Löschung der App verhindern, indem sie aus Menüs und dem Appdrawer versteckt wird

- Und zu guter Letzt mit falschen Einlog-Bildschirmen Login-Daten stehlen, bekannt sind Versuche etwa bei Instagram und Facebook.

Wer steckt dahinter?

Die gute Nachricht: Bisher ließ sich kein Hinweis finden, dass die Tarn-Apps auf offiziellem Wege auf das Smartphone gelangten. Bei Prüfungen sei der Schadcode in keinem der bekannten App-Plattformen wie Googles Playstore oder dem Amazon Appstore gefunden worden, entwarnen die Entdecker. Sie vermuten, dass die Opfer über präparierte Links zum Download der Apps geködert werden, gehen aber nicht weiter ins Detail. Es sei auch möglich, das die App über die Funktion ohne Wissen der Opfer an deren Kontakte weiterverbreitet würde.

Alle knapp 1000 bekannten Informationen seien in Südkorea entdeckt worden, auch die verseuchten Apps seien in der Landessprache gewesen, heißt es in dem Bericht. Man schließe aber nicht aus, dass die Angriffe in Varianten der Software auch in anderen Teilen der Welt auftauchen könnten. Die Bandbreite an gestohlenen Daten habe von persönlichen Fotos bis zu Firmendokumenten gereicht. Weil die Gefahr für Firmen und Behörden am größten eingeschätzt wurde, habe man die Strafverfolgungsbehörden in Südkorea und auch in den USA in Kenntnis gesetzt.

Einen Verdacht, wer hinter der Kampagne stecken könnte, äußern die Experten nicht. Allerdings erinnert PhoneSpy frappierend an die im Sommer diesen Jahres aufgeflogene Spionage-Software Pegasus der israelischen NSO-Group. Sie war unter anderem benutzt worden, um Journalisten und politische Aktivisten zu überwachen. Gerade erst hat die US-Regierung die Software mit einem Export-Verbot belegt.

Quelle: Zimperium